In questo articolo voglio raccontare come funzionano due strumenti molto usati nel mondo del phishing moderno: GoPhish ed Evilginx3. Li vedremo sia dal punto di vista dei professionisti della sicurezza – che li utilizzano in modo controllato per testare e migliorare la resilienza delle aziende – sia da quello, purtroppo, dei criminali informatici, che sfruttano gli stessi strumenti per i loro attacchi. Il phishing oggi: molto più evoluto di quanto si creda Quando si parla di phishing, molte [...]

Ogni data breach racconta una storia di vulnerabilità sottovalutate, procedure trascurate o scelte strategiche non all’altezza del rischio reale. Se è vero che nessuna azienda è immune da minacce informatiche, è altrettanto vero che molte violazioni si sarebbero potute evitare. Questo articolo offre una riflessione basata su casi reali di violazione dei dati, per comprendere gli errori più comuni e definire le strategie più efficaci per prevenirli. Lo scopo è semplice ma cruciale: imparare da ciò che è già successo [...]

L’adozione del cloud computing ha rivoluzionato il modo in cui le aziende gestiscono infrastrutture, dati e servizi. Tuttavia, insieme a flessibilità e scalabilità, il cloud introduce anche nuove superfici di rischio. Comprendere le principali minacce informatiche nel contesto cloud è il primo passo per proteggere asset critici, garantire la continuità operativa e rispettare le normative in vigore. In questo articolo analizzeremo i rischi più frequenti, le conseguenze per l’organizzazione e le strategie efficaci per prevenire attacchi cyber in ambienti cloud. [...]

In un contesto digitale in cui gli attacchi informatici sono sempre più sofisticati e mirati, molte aziende si affidano alle simulazioni di attacco informatico per testare la propria capacità di resistere a minacce reali. Queste simulazioni, condotte in ambienti controllati e in condizioni realistiche, permettono di mettere alla prova sistemi, processi e persone, con l’obiettivo di individuare punti deboli e lacune nella difesa prima che siano sfruttati da attori malevoli. L’articolo che segue illustra nel dettaglio come si svolge una [...]

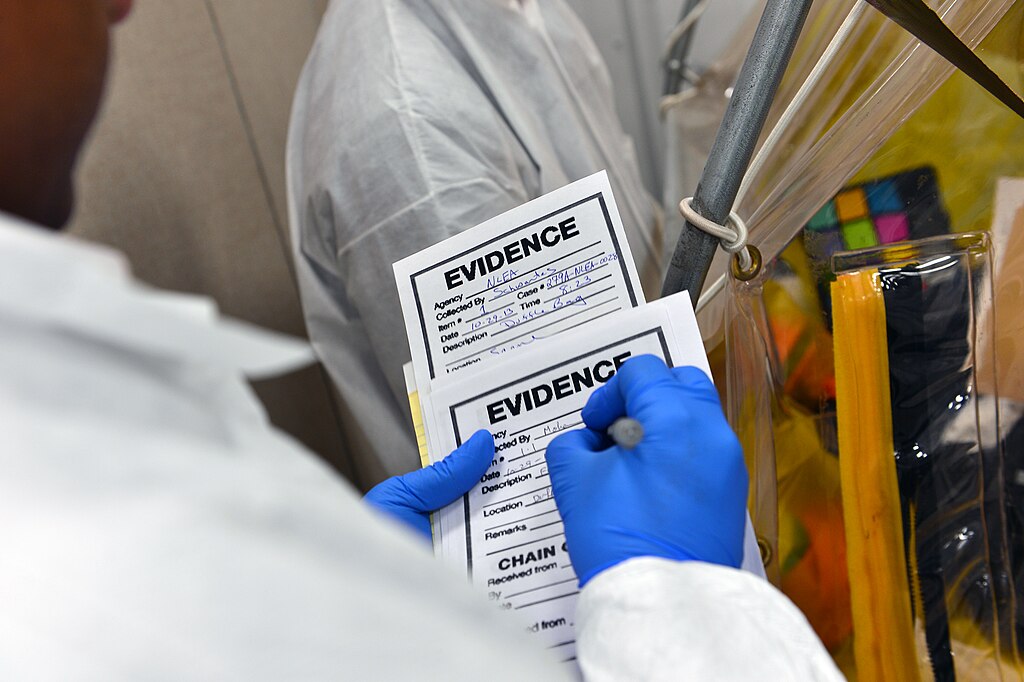

Nei contesti della Digital Forensics e in generale della Cybersecurity se ne parla da molti anni… eppure, quando si entra nella pratica, la realtà è diversa: nella maggior parte delle organizzazioni, la catena di custodia non esiste o non viene applicata correttamente. In alcuni casi perché sconosciuto, in altri perché inteso come mero adempimento burocratico: un foglio da compilare solo da “chi ne ha bisogno davvero”. Le conseguenze? Indagini digitali interne prive di un fondamento documentale solido. Decisioni disciplinari [...]

Nella maggior parte delle aziende, il rischio cyber è ancora percepito come una questione prettamente tecnica, legata a un potenziale “disservizio”. Tuttavia, le rilevanti conseguenze economiche e reputazionali di un incidente informatico lo rendono oggi un tema centrale di governance e di sostenibilità del business. La mancata consapevolezza o, peggio, la sottovalutazione del rischio cyber espone le imprese a impatti economici che vanno ben oltre i costi di ripristino: parliamo di interruzioni operative, perdita di clienti, sanzioni regolamentari, danni [...]